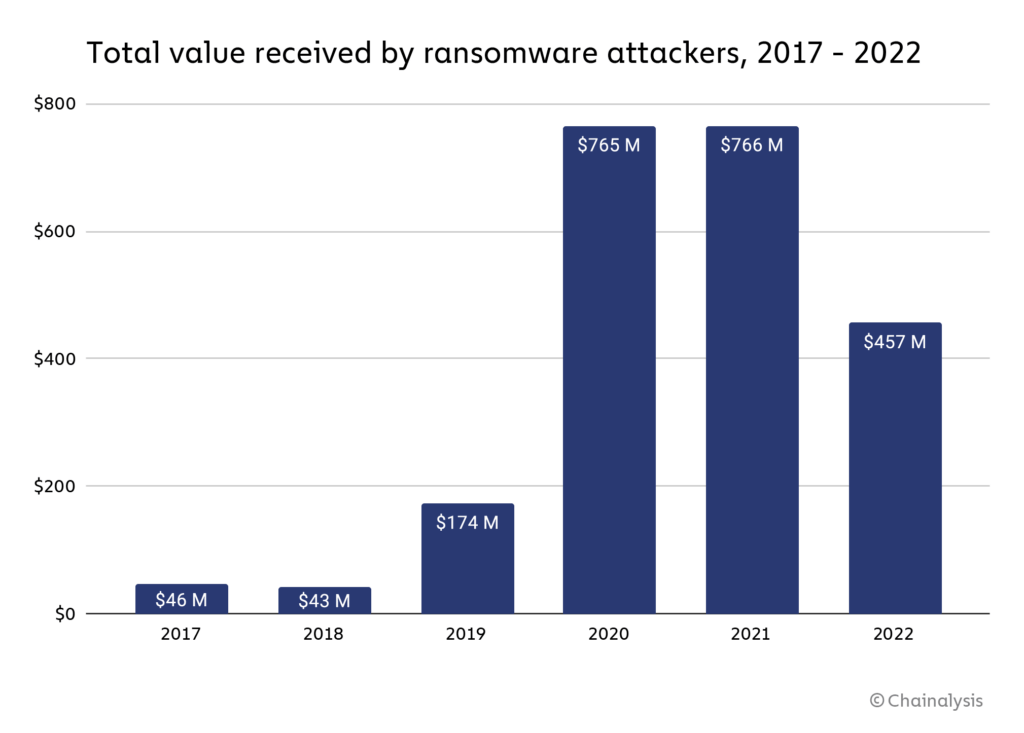

Los fondos recaudados por ataques de ransomware cayeron a $456,8 millones en 2022 desde un máximo de $765,6 millones en 2021, según un nuevo informe de la firma de análisis Chainalysis.

Los ataques de ransomware relacionados con criptografía han visto una fuerte caída en la tasa de éxito en los últimos 12 meses.

Actividad de ransomware criptográfico

El siguiente gráfico muestra el aumento y la caída de los fondos adquiridos a través de ataques de ransomware en los últimos 6 años. Se vio un aumento dramático en 2020 cuando los fondos robados alcanzaron los $ 765 millones, y en 2021 se vieron cantidades similares robadas por malos actores.

Si bien el informe de Chainalysis reconoció que “los totales reales son mucho más altos”, ya que es probable que haya direcciones propiedad de atacantes de ransomware que aún no han sido identificadas, la caída indica que las víctimas se están volviendo conscientes de tales ataques. Como resultado, Chainalysis hizo una declaración apoyando este sentimiento.

“[Ransomware payments falling] no significa que los ataques hayan disminuido… Creemos que gran parte de la disminución se debe a que las organizaciones víctimas se niegan cada vez más a pagar a los atacantes de ransomware”.

Las cepas de ransomware explotan

Aunque los pagos para eliminar el ransomware se han reducido drásticamente, la cantidad de cepas de ransomware se disparó en 2022. Una cepa es un tipo de ransomware con variantes comunes: Royal, Ragnar, Quantum, Play, Hive y Lockbit.

Fortinet, una empresa líder en hardware y software de ciberseguridad, informó de más de 10 000 cepas únicas activas a lo largo de 2022.

Las cepas tienen una vida útil decreciente a medida que los malos actores continúan variando los vectores de ataque para optimizar el volumen de los fondos robados. Por ejemplo, en 2012, las cepas duraron 3907 días, mientras que en 2022, la duración promedio fue de solo 70 días. Como resultado, las soluciones de ciberseguridad deben mantenerse al día con un número cada vez mayor de cepas activas en su estrategia de defensa.

Fondos de ransomware

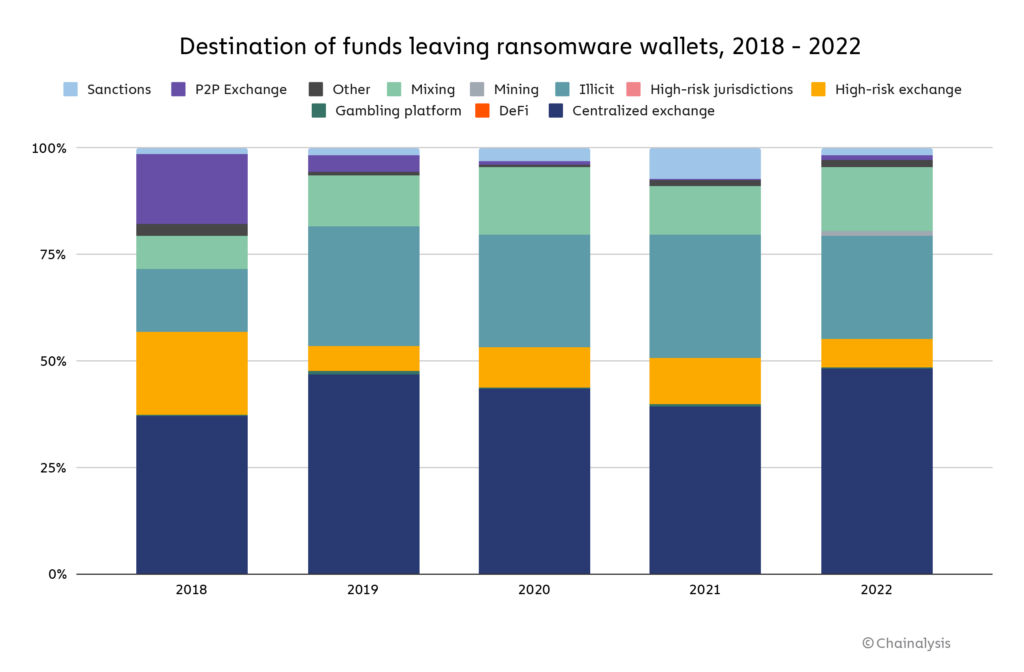

Los fondos adquiridos a través de ataques de ransomware se lavan a través de varias vías. La mayoría de los fondos todavía se envían a intercambios centralizados populares. Sin embargo, los intercambios P2P, una solución popular para los atacantes de ransomware en 2018, ahora representan un pequeño porcentaje del volumen total.

Después de los intercambios centralizados, un método persistente de lavado de fondos es el uso de mercados de la red oscura designados como “ilícitos” en el cuadro de Chainalysis a continuación. Finalmente, los servicios mixtos constituyen la siguiente parte más importante, lo que permite a los atacantes “lavar” las criptomonedas con pocos recursos de las autoridades globales.

Análisis forense de datos en cadena

Chainalysis usó datos en cadena para identificar mercados “afiliados” para software de ransomware en los que terceros reciben una “pequeña parte fija de las ganancias” en un modelo de ransomware como servicio.

“Podemos pensar en ello como la economía de los conciertos, pero para el ransomware. Un conductor de viaje compartido puede tener sus aplicaciones de Uber, Lyft y Oja abiertas a la vez, creando la ilusión de tres conductores separados en la carretera, pero en realidad, es el mismo auto”.

Los datos en cadena han permitido a empresas como Chainalysis rastrear a los malos a través de la cadena de bloques y posiblemente identificar el próximo vector de ataque. Por ejemplo, Conti, una cepa de ransomware predominante, se disolvió en mayo de 2022. Sin embargo, los datos en la cadena han revelado que las billeteras conectadas a Conti ahora se están trasladando a otras cepas como Royal, Quantum y Ragnar.

Los atacantes de ransomware “reutilizaron billeteras para múltiples ataques lanzados nominalmente bajo otras cepas”, lo que hace que la actividad de rastreo sea relativamente elemental.

Disminución en los pagos de ransomware

La cantidad de ataques exitosos de ransomware disminuyó debido a una mayor comprensión del panorama, medidas de seguridad mejoradas y mejores capacidades forenses en cadena. Como resultado, las víctimas se niegan a pagar a los atacantes, ya que muchos están vinculados a partidos sancionados por la OFAC.

En 2019 solo el 24% de las víctimas se negaron a pagar, mientras que en 2022 el porcentaje aumentó al 59%. Pagar una recompensa de ransomware a una parte en la lista de sanciones de la OFAC ahora podría ser “legalmente más riesgoso”. Allan Lisk, analista de inteligencia de Recorded Future, le dijo a Chainalysis;

“Con la amenaza de sanciones inminentes, existe la amenaza adicional de consecuencias legales por pagar [ransomware attackers.]”

Las consecuencias de no pagar las demandas de ransomware a menudo pueden devastar a las víctimas, que a menudo pierden el acceso a los datos esenciales. Sin embargo, a medida que la industria ilícita se vuelve menos viable financieramente, la esperanza es que el número de ataques también disminuya, reduciendo así el número de víctimas.

De todos modos, el papel de la criptomoneda en los ataques de ransomware es claro. Es un método para robar cientos de millones de dólares en criptomonedas cada año. Sin embargo, eso no quiere decir que no se pierdan más activos financieros tradicionales, muchos de los cuales no se pueden rastrear a través de una cadena de bloques.